Informe de Investigación Estratégica: La Evolución de la Resiliencia de Datos, la Regla 3-2-1 y la Mitigación del Ransomware en el Horizonte 2026

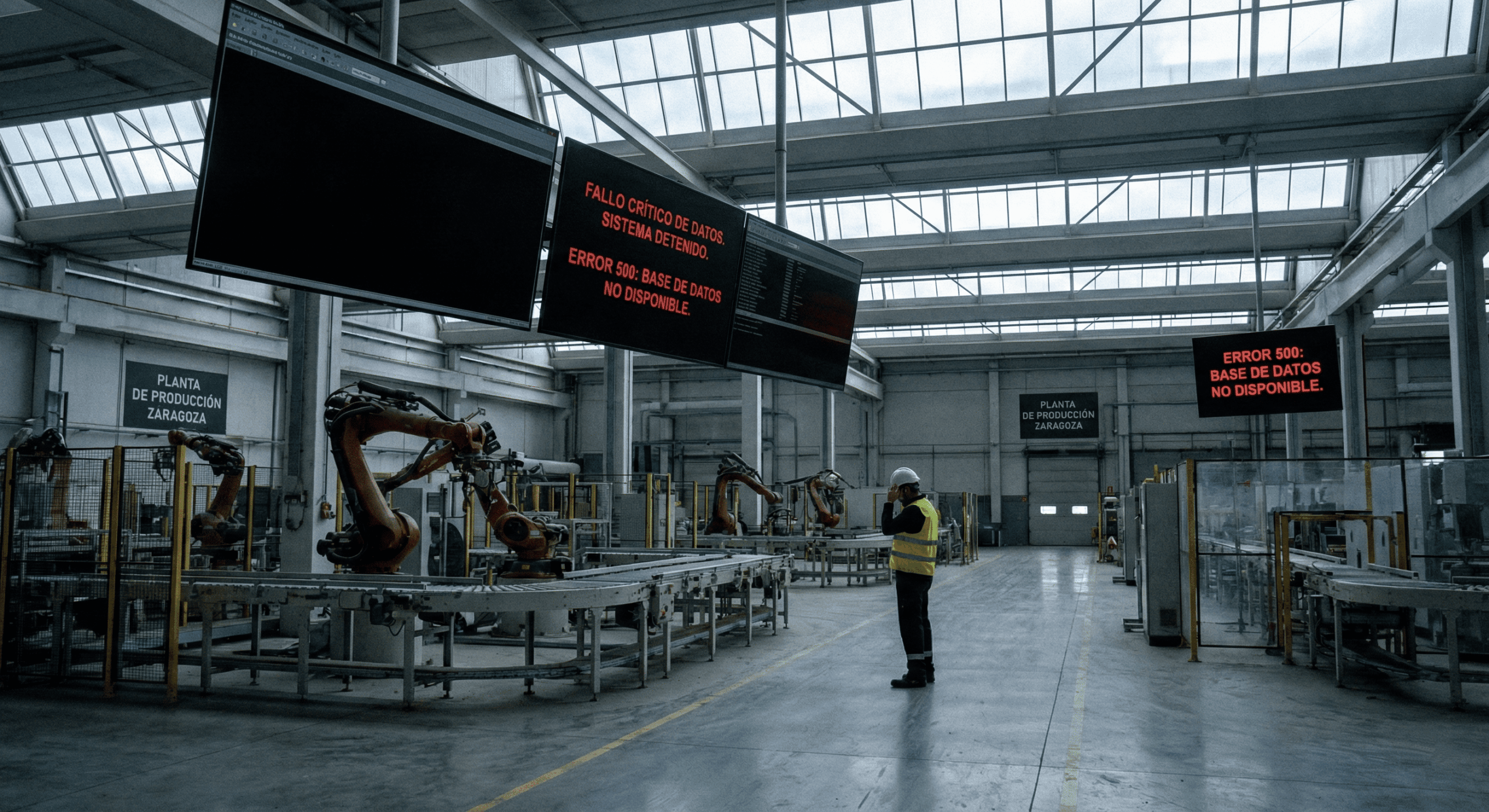

En el umbral del año 2026, la gestión de la información ha trascendido su rol tradicional como una función de soporte operativo para consolidarse como el activo estratégico más crítico de las organizaciones modernas. La digitalización integral de los procesos de negocio ha generado una dependencia absoluta de la disponibilidad, integridad y confidencialidad de los datos. En este contexto, la pérdida de información no representa meramente un inconveniente logístico, sino una amenaza existencial capaz de desmantelar la viabilidad financiera y reputacional de una empresa en cuestión de días.

Históricamente, las estrategias de protección de datos se diseñaron para mitigar riesgos físicos y errores humanos. Bajo estas premisas nació la regla 3-2-1 de copias de seguridad. Sin embargo, el panorama de amenazas ha mutado de forma radical: lo que antaño eran incidentes accidentales, hoy son ataques dirigidos y activos. La profesionalización del ransomware, bajo modelos de Ransomware-as-a-Service (RaaS), ha dejado obsoletas las implementaciones tradicionales, obligando a una reevaluación hacia modelos de inmutabilidad y aislamiento.

-

Anatomía de la Amenaza: El Ecosistema del Ransomware en 2026

El ransomware actual es una operación de ingeniería sofisticada diseñada para burlar las defensas de almacenamiento tradicionales. Los grupos de ciberdelincuencia ya no buscan solo el cifrado de datos; su objetivo principal es la neutralización de los mecanismos de recuperación antes de que la víctima detecte la intrusión.

Mecanismos de Enumeración y Neutralización

El malware moderno realiza una fase de reconocimiento silencioso antes de detonar. Utiliza llamadas a la API de Windows para mapear la infraestructura de almacenamiento y destruir sistemáticamente los repositorios de backup.

- Neutralización de unidades mapeadas: Si una empresa realiza copias en un NAS (Network Attached Storage) mapeado como unidad de red, el ransomware lo cifra como cualquier otro volumen de datos durante la fase de propagación lateral.

- Destrucción de «Shadow Copies»: El comando vssadmin.exe Delete Shadows /All /Quiet se ha convertido en una firma estándar para eliminar la capacidad de recuperación rápida del sistema operativo, forzando a la víctima a depender de sus backups externos.

La Evolución hacia la Triple Extorsión

En 2026, el cifrado es solo la primera fase. La triple extorsión añade presión mediante:

- Cifrado: Interrupción de la disponibilidad operativa.

- Exfiltración: Amenaza de publicar datos sensibles en la Dark Web (ataque a la confidencialidad).

- Acoso: Los atacantes contactan directamente con clientes o socios de la víctima para dañar la reputación y forzar el pago.

Estadísticas de Impacto en España

| Indicador | Estadística 2024-2025 | Implicación Estratégica |

| Frecuencia de Ataques | El 60% de las PYMES sufrió al menos un ataque. | El ataque es una certeza probabilística. |

| Reincidencia | Más del 50% sufrió hasta 10 incidentes. | Una vez vulnerada, la empresa es un objetivo «blando». |

| Tasa de Cierre | 60% de las PYMES cierran tras un ataque grave. | La falta de resiliencia es causa directa de mortalidad. |

| Coste Medio | 80.000€ por incidente. | Impacto financiero a menudo insuperable sin seguro o servicios gestionados. |

-

Análisis de la Fiabilidad del Hardware

A pesar de los avances tecnológicos, la falibilidad física del hardware persiste como una variable estadística crítica. En 2025, la Tasa de Fallo Anualizada (AFR) global en centros de datos aumentó al 1.55%.

- Correlación de Fallos: Adquirir discos de un mismo lote de fabricación para un entorno RAID introduce el riesgo de fallo simultáneo, donde el estrés de reconstrucción de un disco puede provocar la caída de un segundo dispositivo del mismo lote.

- Riesgos del Almacenamiento USB: Los discos externos, aunque populares en microempresas, presentan riesgos físicos exacerbados por el transporte, fluctuaciones eléctricas y el error humano (olvido de conexión o falta de rotación).

-

La Regla 3-2-1: Transformación hacia el Paradigma 3-2-1-1-0

La regla clásica ha evolucionado para responder a los ataques deterministas de 2026. Ya no basta con tener una copia fuera de la oficina; esa copia debe ser inaccesible para los procesos de cifrado automatizados.

Desglose del Modelo de Resiliencia 3-2-1-1-0

- 3 Copias de los datos: El original de producción y dos copias de respaldo adicionales.

- 2 Tipos de medios: Almacenamiento en soportes tecnológicos distintos (p. ej., Disco local y almacenamiento de objetos en la nube).

- 1 Copia Off-site: Mantener una copia separada geográficamente (Nube de soberanía española).

- 1 Copia Inmutable o Air-Gap: El pilar de la estrategia 2026. Una copia que, mediante tecnología Object Lock, no puede ser borrada ni modificada por ningún usuario (ni siquiera el administrador) durante un periodo de tiempo definido.

- 0 Errores: Verificación automatizada de la recuperación periódica (SureBackup). El backup no es válido hasta que se demuestra que los servicios arrancan correctamente en un entorno aislado.

-

El Imperativo Legal y Económico en España: RGPD y NIS2

La protección de datos ha pasado de ser una recomendación técnica a una obligación legal ineludible bajo el RGPD (Artículo 32) y la Directiva NIS2.

- Diligencia debida y AEPD: Perder el acceso a datos personales por falta de backup recuperable constituye una violación de seguridad. La AEPD está imponiendo sanciones basadas en la falta de medidas preventivas adecuadas frente al riesgo conocido del ransomware.

- NIS2 y la Cadena de Suministro: Las grandes empresas, sujetas a estrictas normativas de resiliencia, exigen ahora a sus proveedores pyme evidencias de políticas de continuidad de negocio. Un sistema de backup robusto es hoy un requisito para licitar y mantener contratos B2B.

- Costes de Inactividad (Downtime): Con el incremento de los costes estructurales y salariales en España, una «nómina parada» por falta de sistemas informáticos supone una pérdida de miles de euros por hora. La recuperación lenta es, en la práctica, equivalente a una pérdida de negocio irreversible.

-

La Solución de Backup Remoto de Evotec: Resiliencia Gestionada

En este escenario de alta complejidad, la gestión interna de copias es ineficiente y arriesgada. El servicio de Backup Remoto de Evotec actúa como un salvavidas estratégico diseñado para la pyme española.

Valor Diferencial y Soberanía del Dato

- Aislamiento de Credenciales (Virtual Air-Gap): Las credenciales de acceso al repositorio en la nube de Evotec son totalmente independientes del Directorio Activo del cliente. Si el dominio corporativo es comprometido por un atacante, este no tiene capacidad de borrar las copias remotas.

- Inmutabilidad de Serie: Implementamos capas de inmutabilidad lógica que protegen los puntos de restauración frente a intentos de purga masiva.

- Cercanía y Auditoría Informática: Como partner especializado en mantenimiento informático, Evotec realiza una gestión proactiva. No solo almacenamos datos; verificamos su integridad (el «0» de errores) y asesoramos en la clasificación de los activos críticos.

-

Estrategia de Implementación y Conclusiones

La resiliencia no se adquiere como un producto, se diseña como un proceso. Para 2026, la hoja de ruta recomendada por Evotec es:

- Auditoría de Activos: Clasificar qué datos son vitales para la continuidad (ERP, CRM, Documentación Legal).

- Implementación Híbrida: Mantener un backup local para rapidez de restauración y el Backup Remoto de Evotec para seguridad inmutable off-site.

- Simulacros de Recuperación ante Desastres (DRP): Verificar semestralmente que las aplicaciones críticas arrancan y son funcionales desde el backup.

Preguntas Frecuentes sobre Resiliencia y Backup (FAQ)

- ¿Es suficiente con tener mis datos en OneDrive o SharePoint? No. Las herramientas de sincronización están diseñadas para la colaboración, no para la resiliencia. Si un ransomware cifra un archivo local, la versión cifrada se sincronizará automáticamente en la nube, eliminando el original sano. Se requiere un backup con versiones históricas independientes y protegidas.

- ¿Qué es el «Backup Inmutable» y por qué es vital en 2026? Es una tecnología que bloquea los datos de backup durante un tiempo definido. Ni un atacante con claves de administrador ni un error humano pueden borrar esos datos hasta que expire el plazo. Es la defensa definitiva contra el borrado deliberado de copias que realiza el ransomware moderno.

- ¿Cómo ayuda Evotec a cumplir con la normativa NIS2 y el RGPD? Evotec garantiza la «capacidad de restaurar la disponibilidad de los datos de forma rápida», que es un requisito explícito del RGPD. Además, proporcionamos la trazabilidad y los informes de seguridad necesarios para que su empresa cumpla con las auditorías de cadena de suministro que impone NIS2.

- ¿Qué diferencia hay entre un backup local y el servicio gestionado de Evotec? El backup local (NAS o USB) es vulnerable a desastres físicos y a ataques dirigidos dentro de su red. El servicio de Evotec ofrece aislamiento de red (Air-Gap virtual), monitorización experta y una infraestructura segura ubicada en territorio nacional, garantizando la soberanía del dato y la protección ante ataques de cifrado lateral.

En la era del cibercrimen profesionalizado, el backup inmutable no es un extra: es la diferencia entre sobrevivir o desaparecer. En Evotec, transformamos la copia de seguridad en una estrategia de resiliencia real, gestionada, auditada y preparada para 2026.

Solicite hoy una auditoría de backup y continuidad de negocio y descubra cómo proteger su empresa frente al peor escenario posible.