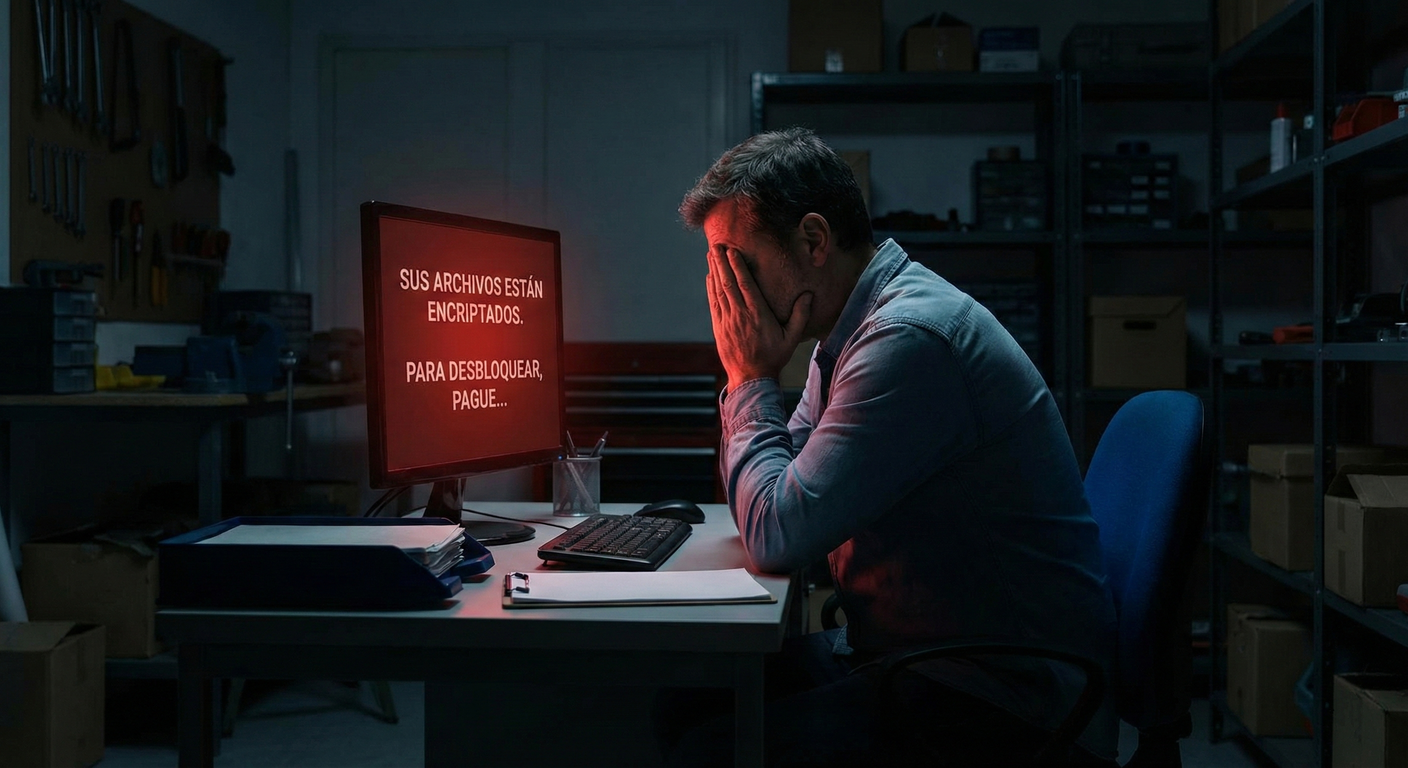

Ransomware en Pymes: 5 señales de vulnerabilidad y soluciones de seguridad informática

En el actual escenario de ciberseguridad para pymes, la transformación digital ha dejado de ser una ventaja competitiva para convertirse en la infraestructura crítica de cualquier negocio. Sin embargo, esta dependencia tecnológica conlleva riesgos operativos que deben gestionarse con rigor. En España, según los últimos balances de INCIBE, los ataques de ransomware han mantenido una tendencia ascendente, evolucionando hacia modelos más sofisticados como el Ransomware as a Service (RaaS), que afecta de manera desproporcionada al tejido de la pequeña y mediana empresa.

El ransomware no es solo una amenaza técnica; es un riesgo financiero, legal y reputacional que puede paralizar la actividad de una empresa indefinidamente. Desde Evotec, como expertos en consultoría tecnológica, analizamos las cinco señales de alerta que indican una vulnerabilidad en su infraestructura y cómo nuestras soluciones de mantenimiento informático y tecnología Microsoft pueden mitigar estos riesgos.

-

Gestión reactiva y obsolescencia del parque informático

Operar bajo un modelo de «reparación tras fallo» (break-fix) es la principal puerta de entrada para el malware. Muchos ataques de ransomware explotan vulnerabilidades en software que no ha sido actualizado, aprovechando la llamada «ventana de exposición«.

- La carrera del parcheo: Cuando Microsoft publica una actualización de seguridad, los ciberdelincuentes realizan ingeniería inversa para encontrar la brecha en aquellos sistemas que aún no la han aplicado. Si su empresa tarda semanas en actualizar, está expuesta.

- Sistemas End-of-Life (EOL): El uso de Windows Server 2012 o versiones antiguas de Office supone una vulnerabilidad crítica permanente, ya que no reciben parches de seguridad oficiales.

En Evotec, sustituimos este modelo por un mantenimiento informático preventivo. Mediante herramientas de monitorización y gestión remota (RMM), aseguramos que su infraestructura esté protegida y actualizada en tiempo récord, cerrando las brechas antes de que puedan ser explotadas.

-

Debilidad en la gestión de identidades y accesos remotos

En la era del teletrabajo y la movilidad, la identidad es el nuevo perímetro de seguridad informática para empresas. Ya no basta con proteger la oficina;

hay que proteger al usuario dondequiera que esté.

- El peligro de la contraseña única: Una contraseña, por compleja que sea, puede ser robada mediante ataques de fuerza bruta o ingeniería social. Sin un Doble Factor de Autenticación (MFA), un atacante tiene vía libre.

- Exposición de puertos RDP: Los accesos por escritorio remoto abiertos directamente a internet son el objetivo número uno de los escaneos automatizados de los criminales.

Mediante soluciones de identidad en la nube como Microsoft Entra ID, en Evotec implementamos políticas de Zero Trust (Confianza Cero). Esto garantiza que solo el personal autorizado, desde dispositivos verificados, acceda a los datos críticos de su empresa, bloqueando el 99,9% de los ataques de identidad automatizados.

-

Redes planas y falta de segmentación de datos

Imagine una oficina donde una sola llave abre todas las puertas, desde el almacén hasta la caja fuerte. Eso es una «red plana». Si un solo equipo se infecta con ransomware, el virus puede desplazarse lateralmente por toda la red, cifrando servidores y bases de datos en cuestión de minutos.

La segmentación de red permite aislar entornos. Por ejemplo, los dispositivos de los empleados no deberían tener visibilidad directa sobre el servidor donde reside su ERP Business Central o sus activos en SharePoint, a menos que sea estrictamente necesario. Nuestra auditoría informática evalúa su arquitectura para diseñar «mamparos estancos» que contengan cualquier posible infección en su origen.

-

El factor humano: falta de cultura y concienciación

El ciberdelincuente moderno no suele «hackear» un sistema, sino que «engaña» a una persona. El phishing dirigido y el fraude del CEO son vectores de entrada extremadamente efectivos en pymes sin protocolos claros.

- IA generativa al servicio del fraude: Los correos maliciosos son ahora impecables, sin faltas de ortografía y con un tono corporativo perfecto.

- Shadow IT: El uso de aplicaciones no autorizadas por parte de los empleados para compartir archivos sensibles crea puntos ciegos en su seguridad.

En Evotec integramos la seguridad en el flujo de trabajo. Utilizamos Microsoft Defender for Office 365 para filtrar amenazas avanzadas y asesoramos en la formación de los equipos. El objetivo es transformar a cada empleado en un sensor capaz de detectar anomalías.

-

Estrategias de backup insuficientes o «conectadas»

Muchos empresarios confían en que «tienen copias», pero el ransomware moderno está diseñado para buscar y cifrar primero los backups antes de atacar los datos de producción. Si su copia está en un disco USB conectado al servidor, esa copia morirá con el original.

- Sincronización vs. Backup: OneDrive es una excelente herramienta de colaboración, pero si un archivo se cifra en su PC, se sincronizará cifrado en la nube. Un backup real requiere versiones históricas e independencia.

- La regla 3-2-1 e inmutabilidad: Recomendamos 3 copias, en 2 soportes y 1 de ellas fuera de la oficina. Además, implementamos soluciones de backup inmutable, donde los datos no pueden ser borrados ni modificados por nadie durante un tiempo determinado.

Evotec: Su partner en soluciones Microsoft y resiliencia empresarial

Como partners especializados de Microsoft, en Evotec no solo protegemos su infraestructura; aseguramos la continuidad de su negocio. Protegemos sus procesos financieros en Dynamics 365, garantizamos la confidencialidad en el sector legal con EvoLegal 365 y blindamos su colaboración en la nube.

Además, como Agentes Digitalizadores, gestionamos su acceso a las subvenciones del Kit Digital. Esto permite a su pyme implementar soluciones de ciberseguridad avanzada y oficina virtual segura con una financiación que puede cubrir hasta el 100% del proyecto.

Preguntas Frecuentes sobre Ciberseguridad (FAQ)

- ¿Es suficiente con tener un antivirus para proteger mi empresa? No. Los antivirus tradicionales buscan «firmas» de virus conocidos. El ransomware moderno cambia constantemente. Se requiere una solución EDR (Endpoint Detection and Response) como Microsoft Defender for Business, que analiza comportamientos anómalos para detener el ataque antes de que el cifrado comience.

- ¿Qué diferencia hay entre mantenimiento informático preventivo y soporte técnico? El soporte técnico actúa cuando algo se rompe. El mantenimiento preventivo de Evotec es proactivo: monitorizamos sus sistemas 24/7 para evitar que el fallo ocurra, gestionando actualizaciones y parches de seguridad de forma automatizada.

- ¿Cómo ayuda el Kit Digital a la seguridad de mi pyme? El Kit Digital es una ayuda económica directa que le permite contratar servicios de ciberseguridad gestionada sin desembolso inicial, facilitando que las pymes españolas alcancen el nivel de protección de una gran corporación.

- ¿Qué es el modelo Zero Trust o Confianza Cero? Es una estrategia de seguridad que asume que ninguna solicitud de acceso es segura por defecto, aunque provenga de dentro de la red. Cada acceso debe ser verificado (identidad, dispositivo, ubicación) antes de conceder permisos.

¿Quiere saber si su infraestructura es realmente segura? No deje la continuidad de su negocio al azar. Solicite una Auditoría de Seguridad Informática con los expertos de Evotec. Identificaremos sus riesgos potenciales y diseñaremos una estrategia de protección a medida y financiable.