Grave vulnerabilidad en algunos procesadores Intel

Grave vulnerabilidad en algunos procesadores Intel

El martes 21/11/2017 el gobierno de EEUU alertó de una vulnerabilidad grave en ciertos procesadores de Intel, mediante la cual, el atacante podría tomar el control del ordenador afectado independientemente del sistema operativo instalado.

https://www.us-cert.gov/ncas/current-activity/2017/11/21/Intel-Firmware-Vulnerability

Para conseguir atacar el sistema vulnerable, el atacante debe tener acceso remoto al sistema y tener las contraseñas de administrador del mismo. Si no se dispone de esta información, debe tener acceso físico a la máquina. Gracias a ello, no es tan fácil explotar la vulnerabilidad, pero esta existe.

Los expertos en seguridad afirman que corregirlo será un proceso difícil y costoso, puesto que las vulnerabilidades de Hardware son difíciles de corregir y conlleva un proceso lento y tedioso de ser aplicado. El parche de seguridad depende del fabricante de Hardware y no de Intel, por lo que cada fabricante de ordenadores debe ir sacando parches para solventarlo.

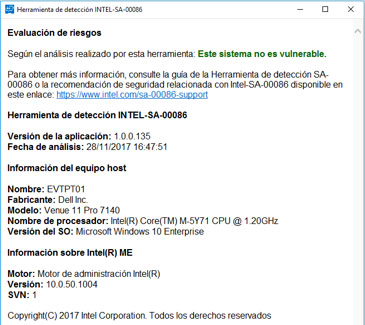

Para saber si el sistema está afectado, Intel ha sacado una herramienta de detección que debe ser ejecutada con permisos de administrador. La herramienta puede ser descargada del siguiente enlace para plataforma WINDOWS.

Se trata de un fichero comprimido. Al descomprimirlo, deja una carpeta y dentro encontraremos un fichero llamado “Intel-SA-00086-GUI.exe” que debe ser ejecutado como administrador.

Una vez ejecutado, veremos el siguiente informe:

Si tu ordenador se encuentra afectado, o no puedes ejecutarlo por ser administrador, ponte en contacto con tu departamento de sistemas para notificarlo y que pueda ser subsanado.

Desde Evotec, estamos actualizando los servidores de los clientes, para que estos no estén afectados. Pedimos a nuestros clientes colaboración para saber si sus equipos están afectados y poder actuar en su caso.